- Filtrar por

- Categorias

- Tags

- Autores

- Ver todo

- Todo

- BugBounty

- Cadena de Suministro

- Certificación

- Cumplimiento y auditoría

- Data Breach

- DevSecOps

- Elearning

- Estándares de Seguridad

- Gestión de Riesgos

- ISO 27001

- Legislación

- Noticias

- Pentest

- Seguridad para usuarios finales

- Threat Intelligence

- Vulnerabilidades

- Todo

- 7-Eleven

- A3Sec

- Adiclub

- Adidas

- Adidas España

- AdLoad

- AEPD

- Agencia Española de Protección de Datos

- Agile

- AiProtection

- AirBorne

- AirPlay

- AitM

- Alcasec

- Amazon

- Amazon Web Services

- Amonestaciones Matrimoniales

- Anáhuac

- Andariel

- Android

- ANEL

- AnyDesk

- APE

- API Montoya

- Apple

- Apple TV+

- AppleScript

- APT38

- Arctic Wolf Cybersecurity Operations Center

- Argentina

- ARMO

- ARTICLE 19

- Asia

- ASUS

- AttackIQ Mitre Att&ck

- Attaullah Baig

- Audax Renovables

- AWS

- BADBOX 2.0

- Banjército

- BCP

- BEC

- Bitcoin

- BitLocker

- Bitwarden

- Blank-Grabber

- Bloomberg

- BlueNoroff

- Bluetooth

- botnet

- BOVPN

- BreachForums

- Bronze President

- Brushing

- Bug Bounty

- BugBounty

- Burp Suite

- Burp Suite Professional

- Cadena de Suministro

- Cambridge Analytica

- Can Yoleri

- Cartier

- Castroverde de Campos

- Catfish

- CCSP

- CEH

- Centro de Operaciones de Seguridad

- Centro Nacional de Inteligencia

- Certificados EV

- Certified Ethical Hacker

- Chain Risk Management

- ChamelGang

- ChatGPT

- Check Point Research

- China

- Chrome

- Chrome Web Store

- ChromeOS

- CIA

- ciberataque

- ciberataques en México

- Cibercrimen

- ciberespionaje

- ciberinteligencia

- Ciberseguridad

- CIJ

- CISA

- Cisco

- CISM

- CISSP

- CJEF

- Cloud Computing Security

- Cloudflare

- CNI

- CNP

- Comcast

- Comisión de Protección de Datos

- Commvault

- Commvault Command Center

- CompTIA

- COOLCLIENT

- Corea del Norte

- Coruna

- CreateSecurityGroup

- CrowdStrike

- Crunchyroll

- Cryptology

- CSA

- CSILinux

- CTT

- Cuerpo Nacional de Policía

- Curing

- Cursos

- CVE-2023-39780

- CVE-2024-21412

- CVE-2024-40762

- CVE-2024-44133

- CVE-2024-49415

- CVE-2024-52541

- CVE-2024-53704

- CVE-2024-53705

- CVE-2024-53706

- CVE-2024-6387

- CVE-2024-6633

- CVE-2024-9138

- CVE-2024-9140

- CVE-2024-9264

- CVE-2025-1097

- CVE-2025-1098

- CVE-2025-13223

- CVE-2025-14847

- CVE-2025-20286

- CVE-2025-20700

- CVE-2025-21103

- CVE-2025-22224

- CVE-2025-22225

- CVE-2025-22226

- CVE-2025-24054

- CVE-2025-24085

- CVE-2025-24160

- CVE-2025-24161

- CVE-2025-24271

- CVE-2025-24513

- CVE-2025-24514

- CVE-2025-25063

- CVE-2025-29927

- CVE-2025-30733

- CVE-2025-31324

- CVE-2025-32756

- CVE-2025-34028

- CVE-2025-34299

- CVE-2025-37899

- CVE-2025-4664

- CVE-2025-49113

- CVE-2025-4918

- CVE-2025-4919

- CVE-2025-5138

- CVE-2025-55183

- CVE-2025-55184

- CVE-2025-59230

- CVE-2025-64446

- CVE-2025-6558

- CVE-2025-67779

- CVE-2025-7723

- CVE-2025-7724

- CVE-2025-8671

- CVE-2025-9230

- CVE-2025-9231

- CVE-2025-9232

- CVE-2025-9242

- CVE-2026-24061

- Cyber Intelligence

- Cyber Risk Management

- Cybersecurity

- Cybrary

- D-Link

- DAD

- DarkGate

- DarkSword

- datos personales

- DDoS

- Dean Tullsen

- Deepfake

- DEFR

- Dell

- Dell NetWorker Management Console

- Dell Update Manager Plugin

- DES

- DevOps

- Digital Evidence First Responder

- Digital Evidence Specialist

- Disney+

- divulgación de información

- DKIM

- DMARC

- DomainTools

- DragonForce

- DRP

- Dtrack

- Earth Kasha

- EC-Council

- EC2

- Egemen Koçhisarlı

- Elearning

- Elysium

- EMERALDWHALE

- EncroChat

- Endesa

- ENISA

- ENS

- EPSS

- Eric Council

- España

- Esperanza Casteleiro

- Esquema Nacional de Seguridad

- ética

- Europol

- Exclu

- Exploit Prediction Scoring System

- FBI

- Federal Virtual Training Environment

- FedVTE

- FFmpeg

- FileCatalyst

- filtración de datos

- Firefox

- Fireware OS

- Fortinet

- FortiWeb

- Fortra

- FTC

- Fundación Cibervoluntarios

- g0njxa

- Gareth Heyes

- GDPR

- George Kurtz

- Gestión de Riesgos

- Ghost

- GhostPairing

- GitHub

- GNU

- Google Ads

- Google Chrome

- Google Cybersecurity Professional Certificate

- Google dorking

- Google Play

- Google Project Zero

- GPUGate

- Grafana

- GreyNoise

- Grok

- Grupo Aeroportuario del Centro Norte

- Guardia Civil española

- Guardia Nacional

- Hack The Box

- Hackeo a Mabe

- Hacking

- Hacking ético

- Halcyon

- Hara Hiroaki

- Havenio Technology

- Havenio Technology SL

- HBO Max

- Helldown

- helpdesk

- HIPAA

- HM Surf

- Honduras

- HoneyMyte

- Hosein Yavarzadeh

- HSQLDB

- HTTP/2

- HTTPBot

- IAM

- Iberdrola

- ImageIO

- IMAP

- IMSS

- Indirector

- INE

- Inetutils

- infostealer

- Infosys

- Ingeniería social

- IngressNightmare

- Instituto Nacional Electoral

- Intel

- Inteligencia Artificial

- io_uring

- ISACA

- ISC2

- ISE

- ISO

- ISO 14001:2015

- ISO 22301

- ISO 27001

- ISO 27001:2022

- ISO 9001:2015

- ISO/IEC 27001

- ISO/IEC 27001:2022

- ISO/IEC 27037

- ISO/IEC 27037:2012

- iVerify

- Japón

- JavaGhost

- JavaScript

- Jeff Jones

- Jonathan Bar Or

- José Luis Huertas Rubio

- JSCEAL

- Jumpy Pisces

- Jupyter

- JWT

- Kanban

- Kaspersky

- KB5058379

- Krebs on Security

- Krpano

- ksmbd

- Kubernetes

- la CFE

- Laravel

- Lars Haulin

- Lego

- LeSS

- Ley de Transferencia y Responsabilidad de los Seguros Médicos

- LFPDPPP

- Linux

- LLM

- LockBit

- Lookout

- Lua

- Luyi Li

- MaaS

- macOS

- Mactrix

- MadeYouReset

- Madrid

- malvertising

- malware

- Mandrake

- Mapfre

- Mark Zuckerberg

- Marta Trabado

- Mastodon

- matrimonio civil

- matrimonio religioso

- Medusa

- Meta

- México

- MFA

- Microsoft

- Microsoft Teams

- MirrorFace

- MongoBleed

- MongoDB

- MongoDB Atlas

- Monsta FTP

- MovRax

- Moxa

- MSS

- Murat Özfidan

- Mustang Panda

- Natalie Silvanovich

- Near Field Communication

- Netflix

- NetWeaver

- Next.js

- NFC

- NGINX

- NIS1

- NIS2

- NIST

- NIST CSF

- NIST SP 800-207

- NOOPDOOR

- NordVPN

- Noticias

- npm

- NSFOCUS

- NTLM

- OCI

- Oleg Zaytsev

- Oligo Security

- OLLVM

- OMA

- Open Source Intelligence

- OpenAI

- OpenSSH

- OpenSSL

- Operación Borraska

- Operación Endgame

- Operational Security

- OPSEC

- Oracle

- Oracle TNS

- OSCP

- OSINT

- OTAN

- OTP

- OWASP

- Palo Alto Networks

- Pavel Durov

- Payloads

- PCI DSS

- PCI-DSS

- Pemex

- Pentesting

- Perú

- PhaaS

- Phishing

- PlayCrypt

- PoC

- Policía Nacional

- PortSwigger

- PowerShell

- Prime Video

- privacidad

- PRNG

- Progressive Web Apps

- Prometheus

- prompt injection

- protección de datos

- ProtonVPN

- PSOE

- Purple Dragon

- PWA

- QR

- QUICKHEAL

- quishing

- RACE

- RAIA

- RainyDay

- RansomHub

- ransomware

- ransomware Play

- Rapid7

- RasMan

- RBAC

- RCE

- React

- React2Shell

- Recorded Future

- Red Shield VPN

- RedDelta

- Registro Andaluz de Identificación Animal

- regreSSHion

- Repsol

- RGPD

- Rhadamanthys

- Rim Jong Hyok

- ROAMINGMOUSE

- Roblox

- Rockstar 2FA

- Roundcube

- RPC

- SaaS

- Safari

- SAFe

- Samsung

- SANS

- SAP

- Sapphire Sleet

- SAT

- SC-200

- Scaled Agile Framework

- Scattered Spider

- Scrum

- SDLC

- security by design

- Sedena

- SentinelOne

- SES

- SGSI

- Sha1-Hulud

- SHA1HULUD

- Shadow AI

- ShadowPad

- ShrinkLocker

- SIFT

- SILIKN

- Skuld

- Sky ECC

- SkyShowtime

- SMTP

- SO/IEC 27001:2022

- SOC

- SOCRadar

- Software Supply Chain Failures

- SonicOS

- SonicWall

- SP 800-63-4

- Spectre

- SPF

- Splunk

- SpyMax

- SQL Injection

- SQLi

- SSRF

- Symantec Threat Hunter Team

- T‑Mobile US

- TangleBot

- TechCrunch

- Telcel

- Telefónica

- Telegram

- Telmex

- telnetd

- Tessera Sanitaria

- TGR-UNK-0011

- The Hacker News

- Totalsec

- TP-Link

- TPRM

- TradingView

- Transparent Network Substrate

- Trend Micro

- TrickMo

- Truesec

- TruffleHog

- typosquatting

- UCSD

- Udemy

- Udyat

- UIV

- Unión Europea

- UNIR

- UPPERCUT

- Vaticano

- Venezuela

- Venom RAT

- Victoria’s Secret

- Vishing

- Visual Studio Code

- VKontakte

- VMware

- WatchGuard

- WatchGuard Firebox

- watchTowr Labs

- WebKit

- Will Cathcart

- Windows

- Wireshark

- WorkMail

- WPA2

- X-quantum

- Xoli

- XSS

- Zero Trust

- zero-day

- ZIP

- ZTA

26 de marzo de 2026

La inteligencia artificial sigue avanzando a gran velocidad… pero la seguridad no siempre lo hace al mismo ritmo. Esto quedó evidenciado recientemente con “Xoli”, el chatbot […]

¿Te gusta?

25 de marzo de 2026

La reciente filtración de DarkSword, un exploit kit diseñado para comprometer dispositivos iPhone, ha generado una fuerte preocupación en la comunidad de ciberseguridad. Lo que hasta […]

¿Te gusta?

7 de febrero de 2026

Una nueva vulnerabilidad crítica ha sido identificada en GNU Inetutils, una colección de herramientas de red ampliamente utilizada en múltiples distribuciones Linux. El fallo, catalogado como […]

¿Te gusta?

6 de febrero de 2026

Investigadores de seguridad detectaron recientemente una exposición masiva de datos en un clúster de Elasticsearch accesible desde Internet, que dejó al descubierto aproximadamente 8.7 mil millones […]

¿Te gusta?

10 de enero de 2026

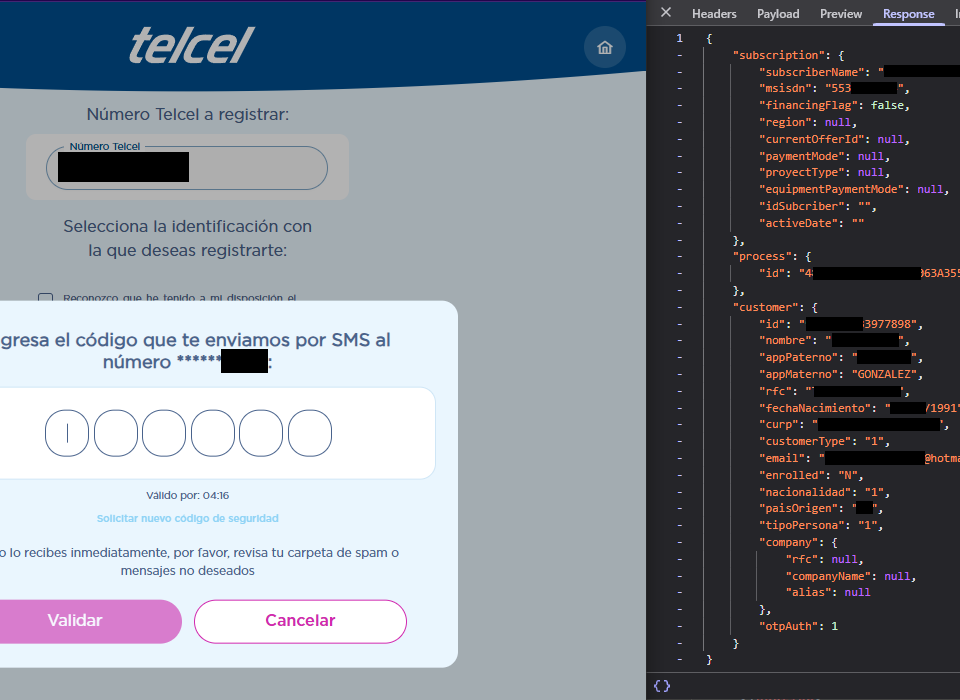

El nuevo sistema impulsado por el gobierno de México para registrar datos biométricos vinculados a números de teléfono móvil ha comenzado envuelto en polémica, luego de […]

¿Te gusta?

10 de enero de 2026

Una nueva campaña de phishing altamente dirigida está suplantando al Ministerio de Salud de Italia para robar datos personales y sanitarios de ciudadanos registrados en el […]

¿Te gusta?

1 de enero de 2026

Una nueva campaña de fraude conocida como GhostPairing está permitiendo a atacantes tomar el control de cuentas de WhatsApp sin necesidad de robar contraseñas, interceptar códigos […]

¿Te gusta?

30 de diciembre de 2025

Investigadores de seguridad han revelado un conjunto de vulnerabilidades críticas que afectan a millones de auriculares y earbuds Bluetooth, permitiendo a atacantes espiar conversaciones, robar datos […]

¿Te gusta?

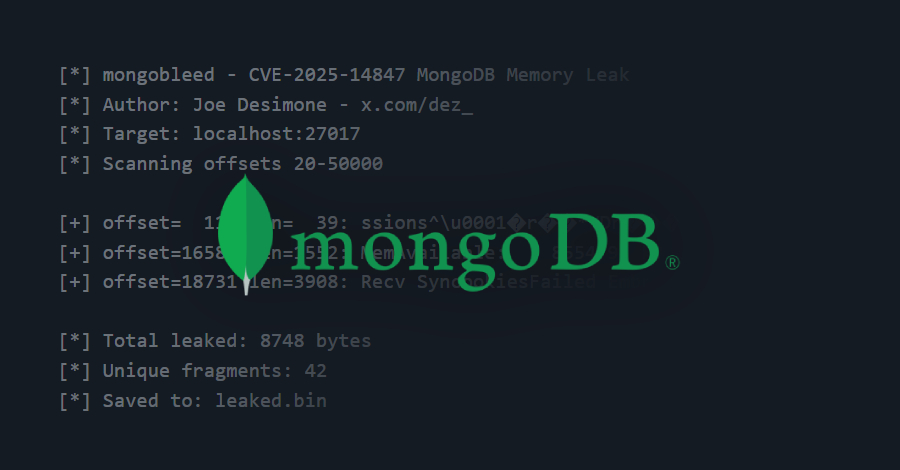

29 de diciembre de 2025

Vulnerabilidad crítica en MongoDB (CVE-2025-14847) está siendo explotada activamente a nivel mundial

Una vulnerabilidad recientemente revelada en MongoDB está siendo explotada activamente en Internet y ya ha puesto en riesgo a decenas de miles de servidores en todo […]

¿Te gusta?

25 de diciembre de 2025

¿Alguna vez recibiste un paquete que no recuerdas haber pedido? Aunque pueda parecer un error logístico o un regalo inesperado, en muchos casos es una señal […]

¿Te gusta?

25 de diciembre de 2025

El equipo de React ha publicado una nueva ronda de actualizaciones de seguridad que afectan a los React Server Components (RSC) y a las Server Functions, […]

¿Te gusta?

21 de diciembre de 2025

WatchGuard ha emitido una alerta de seguridad urgente tras confirmar la explotación activa de una vulnerabilidad crítica en sus dispositivos Firebox, que permite la ejecución remota […]

¿Te gusta?

19 de diciembre de 2025

Una investigación reciente ha puesto de manifiesto una peligrosa cadena de explotación que permite a un usuario local sin privilegios elevar sus permisos hasta SYSTEM, el […]

¿Te gusta?

26 de noviembre de 2025

Una nueva oleada del ataque conocido como Sha1-Hulud ha comprometido más de 25.000 paquetes dentro del ecosistema npm, convirtiéndose en uno de los incidentes más graves […]

¿Te gusta?

23 de noviembre de 2025

El Gobierno de España tiene previsto culminar la transposición de la Directiva Europea de ciberseguridad NIS2 (Directiva (UE) 2022/2555) al ordenamiento jurídico nacional antes de finales […]

¿Te gusta?