TrickMo: El Malware que ahora puede desbloquear tu Android

ISO 27001 y el escalamiento de Agile

19 de octubre de 2024

Consideraciones para la continuidad del negocio según ISO 27001

31 de octubre de 2024Recientes variantes del troyano TrickMo, un malware diseñado para dispositivos Android, han sido detectadas con nuevas funcionalidades alarmantes. Entre ellas, la habilidad para robar patrones de desbloqueo o códigos PIN, lo que incrementa notablemente el riesgo de exposición para los usuarios. TrickMo se propaga principalmente a través de aplicaciones maliciosas, enlaces fraudulentos y SMS.

Origen de TrickMo

TrickMo, identificado por primera vez en 2019, está vinculado con el infame grupo de cibercrimen TrickBot. Inicialmente, su propósito era obtener control remoto de dispositivos infectados, permitiendo el robo de contraseñas de un solo uso (OTP) basadas en SMS, y capturar credenciales mediante pantallas superpuestas. Este malware se ha usado principalmente para interceptar códigos de verificación necesarios para realizar transacciones financieras, pero sus nuevas capacidades lo hacen aún más peligroso.

Novedades de TrickMo

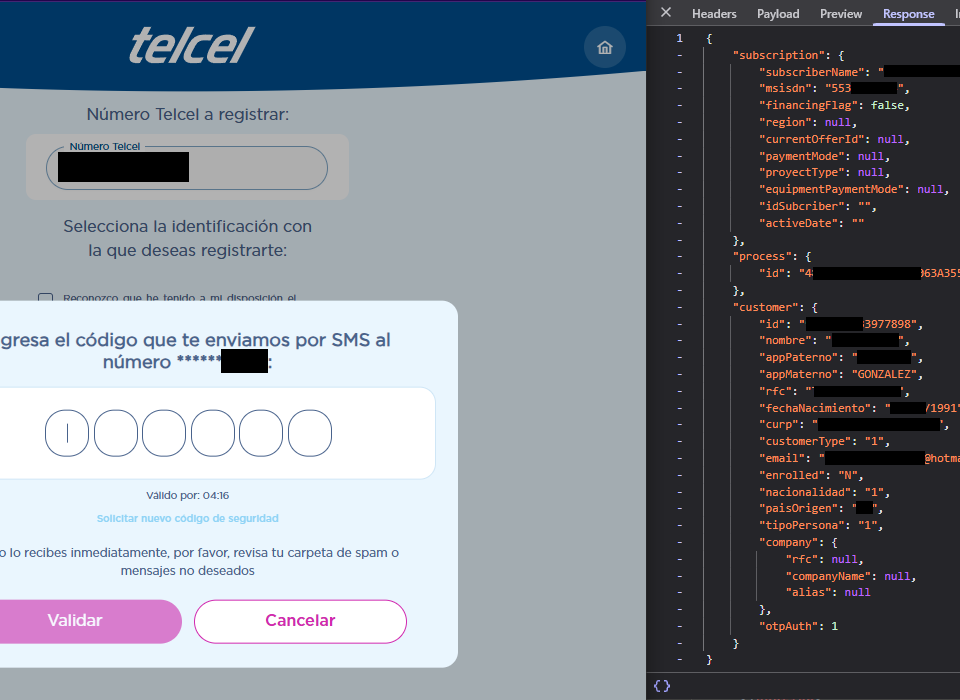

Cleafy, una empresa de seguridad, ha reportado recientemente nuevas variantes de TrickMo. Estas versiones no solo tienen mecanismos avanzados para evadir la detección, sino que también solicitan permisos adicionales, ampliando el alcance de sus acciones maliciosas. Lo más preocupante es su capacidad de replicar la pantalla de desbloqueo de Android, lo que le permite recolectar patrones de desbloqueo y códigos PIN.

Mediante una interfaz engañosa que imita la pantalla de desbloqueo del dispositivo, TrickMo redirige al usuario a una página HTML a pantalla completa, diseñada para parecer legítima. Una vez que el usuario introduce su PIN o patrón, esta información es enviada a un servidor controlado por los atacantes, junto con un identificador único del dispositivo.

Impacto del Malware

Los datos robados por TrickMo no se limitan a información bancaria. El malware también está diseñado para capturar credenciales de acceso a servicios corporativos, como redes VPN y sistemas internos, poniendo en riesgo no solo a los individuos, sino también a las organizaciones.

El malware ataca una amplia gama de aplicaciones, incluyendo banca, comercio electrónico, redes sociales, entretenimiento, y plataformas de salud. Esta flexibilidad lo convierte en una amenaza muy seria para los usuarios de Android.

Cómo protegerse

La persistencia de TrickMo en los dispositivos, incluso cuando están bloqueados, es una característica que lo distingue de otros troyanos. Además, su capacidad de actualización automática y evasión de detección hace que sea difícil de eliminar una vez instalado.

Para mitigar el riesgo, se recomienda a los usuarios tomar medidas proactivas para proteger sus dispositivos:

• Mantener el sistema operativo actualizado.

• Descargar aplicaciones solo desde fuentes oficiales, como Google Play.

• Usar soluciones de seguridad confiables, como Koodous, que permiten identificar y analizar este tipo de amenazas.

TrickMo continúa evolucionando, convirtiéndose en una de las amenazas más peligrosas para los dispositivos Android. Su capacidad para acceder a información sensible, incluso cuando el dispositivo está bloqueado, subraya la importancia de estar siempre alerta y tomar medidas de seguridad adecuadas.

Para más información sobre TrickMo y sus variantes más recientes, puedes consultar los análisis en profundidad de expertos como los que se ofrecen en Koodous y otros informes detallados.

Más información:

• Expanding the Investigation: Deep Dive into Latest TrickMo Samples

• TrickMo Malware Captures Android PINs Using Fake Lock Screen