Vulnerabilidad crítica en Ingress NGINX Controller permite RCE sin autenticación

25 de marzo de 2025

ISO 27001:2013 dejará de ser válida en octubre de 2025: ¿Estás listo para la transición?

14 de abril de 2025Se ha descubierto una vulnerabilidad crítica en Next.js, el popular framework de React, que permite a los atacantes eludir las comprobaciones de autorización realizadas por el middleware en ciertas circunstancias. Identificada como CVE-2025-29927, esta falla presenta un puntaje CVSS de 9.1 sobre 10, lo que la clasifica como una amenaza grave para las aplicaciones web que dependen de Next.js para gestionar la autenticación y la seguridad de acceso.

Detalles técnicos de la vulnerabilidad

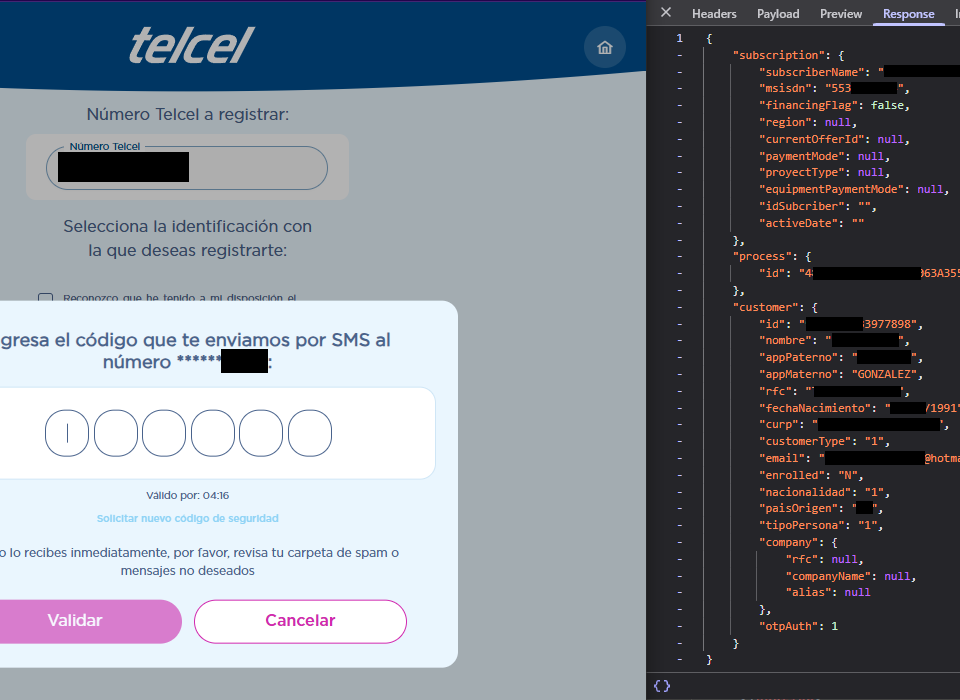

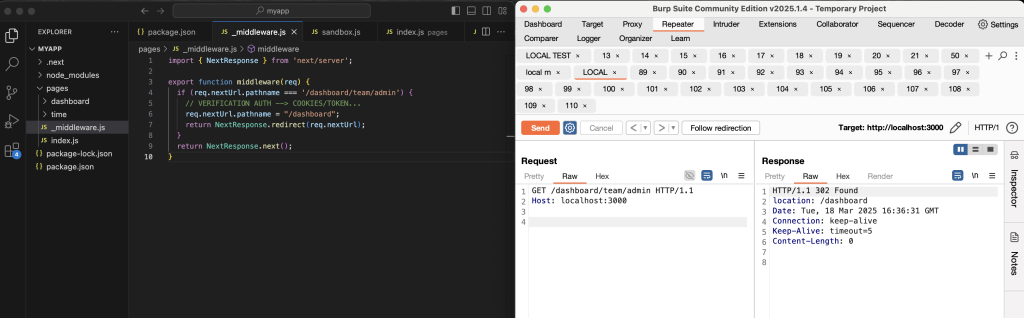

El problema radica en el uso del encabezado interno x-middleware-subrequest, diseñado por Next.js para evitar bucles infinitos en las solicitudes recursivas. Sin embargo, los atacantes pueden aprovechar esta característica para omitir por completo la ejecución del middleware, lo que implica que ciertas verificaciones de seguridad, como la validación de cookies de sesión y otros controles de autorización, no se apliquen correctamente.

Versiones afectadas:

- Todas las versiones 15.x hasta la 15.2.3

- Todas las versiones 14.x hasta la 14.2.25

- Versiones 11.1.4 hasta 13.5.6

Versiones corregidas:

- 12.3.5, 13.5.9, 14.2.25 y 15.2.3

Para mitigar la vulnerabilidad, se recomienda actualizar a las versiones corregidas de inmediato. En caso de no ser posible, una solución temporal consiste en bloquear solicitudes externas que contengan el encabezado x-middleware-subrequest antes de que lleguen a la aplicación.

Impacto y explotación

El investigador de seguridad Rachid Allam (conocido como zhero y cold-try) descubrió y reportó la falla. Tras la publicación de los detalles técnicos de la vulnerabilidad, la urgencia de aplicar los parches es crítica, ya que los atacantes pueden utilizar esta falla para acceder a páginas restringidas dentro de aplicaciones Next.js.

Según JFrog, empresa especializada en seguridad de software:

“Esta vulnerabilidad permite a los atacantes eludir fácilmente las comprobaciones de autorización del middleware, lo que podría otorgarles acceso a paneles administrativos y otros recursos sensibles.”

Las aplicaciones que utilizan middleware para autenticar y autorizar usuarios pueden ser especialmente vulnerables si no cuentan con mecanismos adicionales de verificación.

¿Quiénes están en riesgo?

Cualquier usuario de Next.js que tenga los archivos middleware.ts o _middleware.ts en su implementación podría estar en riesgo, especialmente si el middleware maneja la autorización sin capas adicionales de seguridad. Además, aquellos que utilicen paquetes npm relacionados con la autenticación en Next.js, como nextjs-basic-auth-middleware, también deben verificar sus configuraciones de seguridad.

Un caso crítico de explotación sería un sitio con un panel de administración protegido por cookies de sesión. Un atacante podría modificar su solicitud para incluir el encabezado x-middleware-subrequest, lo que le permitiría ingresar sin necesidad de autenticación previa.

Recomendaciones para mitigar el riesgo

- Actualizar Next.js a las versiones parcheadas.

- Implementar reglas en el firewall o en la configuración del servidor para rechazar solicitudes que incluyan el encabezado x-middleware-subrequest.

- No depender exclusivamente del middleware para la autenticación, sino reforzar la seguridad con controles adicionales en el backend.

- Realizar auditorías de seguridad en la aplicación para detectar posibles brechas y aplicar mejores prácticas de seguridad web.

Esta vulnerabilidad subraya la importancia de mantener los frameworks y dependencias actualizadas, así como de utilizar múltiples capas de seguridad para proteger aplicaciones críticas. La comunidad de desarrolladores y equipos de seguridad deben actuar rápidamente para evitar posibles ataques.