Satélites sin cifrar revelan secretos de la Guardia Nacional, la CFE, Telmex y más

OpenSSL corrige vulnerabilidades críticas: riesgo de exfiltración de claves y ataques remotos

2 de octubre de 2025

El CNI eleva la ciberseguridad a prioridad nacional y reclama más inversión, talento y cooperación internacional

4 de noviembre de 2025Una antena barata bastó para tener acceso a datos sensibles

La Tierra está rodeada de satélites que transmiten datos constantemente. Dada su magnitud e importancia, podríamos pensar que esas comunicaciones se encuentran protegidas, con cifrado robusto para evitar que cualquiera con una antena parabólica escuche lo que no debe. La sorpresa: no es así.

Un equipo de investigadores de University of California, San Diego (UCSD) y University of Maryland (UMD) ha revelado que aproximadamente la mitad de las señales emitidas por satélites geoestacionarios —muchas con comunicaciones sensibles de consumidores, empresas y gobiernos— siguen sin cifrar.

El experimento: tan sencillo como alarmante

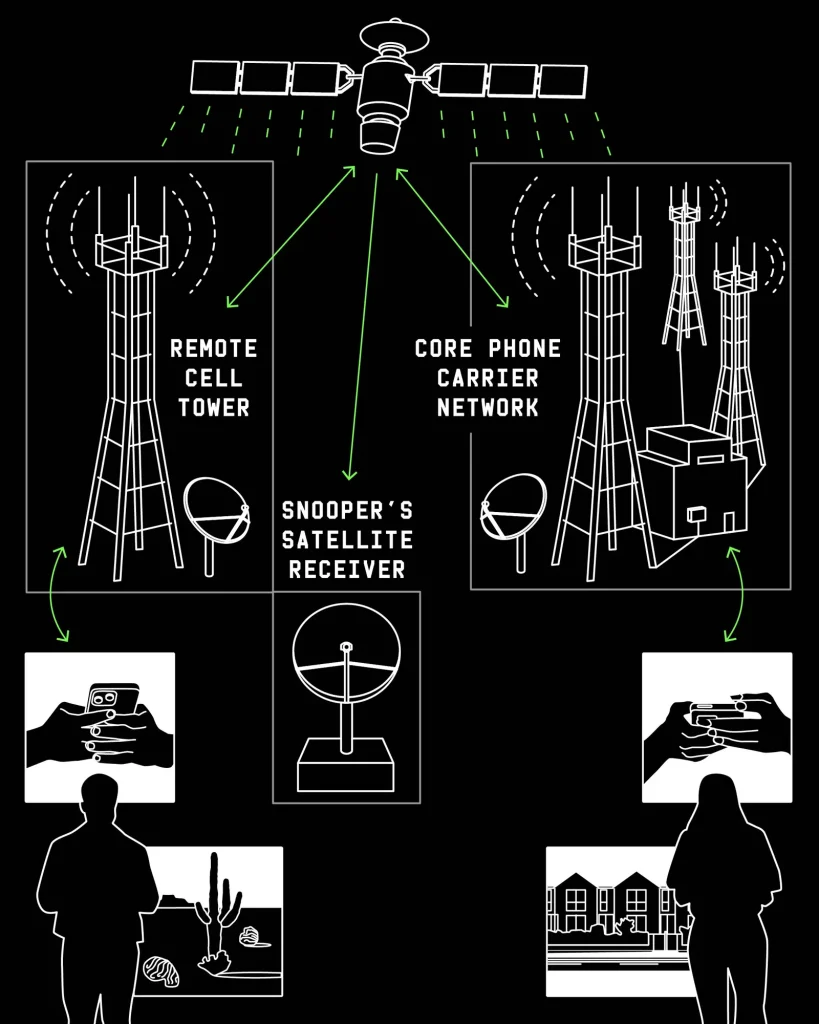

Durante tres años, los investigadores instalaron un sistema receptor de satélite estándar, con un coste de apenas ≈ 800 USD, sobre la azotea de un edificio universitario en La Jolla, San Diego.

Con esa antena, apuntando a diferentes satélites geoestacionarios visibles desde su ubicación, y dedicando unos meses a interpretar las señales que captaban, obtuvieron una colección alarmante de datos:

- Contenido de llamadas y mensajes de texto de usuarios estadounidenses de la red celular de T‑Mobile US.

- Datos de navegación WiFi de pasajeros en vuelo.

- Comunicaciones hacia y desde infraestructuras críticas como compañías eléctricas, plataformas petrolíferas.

- Comunicaciones militares y policiales, de EE. UU. y México, que revelaban ubicaciones de personal, equipo e instalaciones.

“Nos impactó por completo. Hay partes cruciales de nuestra infraestructura que dependen de este ecosistema satelital, y anticipábamos… que todo estaría encriptado”, afirma Aaron Schulman, profesor de la UCSD y codirector de la investigación. “Una y otra vez… confirmamos que no lo estaba”.

El artículo del grupo se titula “Don’t Look Up”, en claro guiño a la película de 2021 y también a la actitud de muchas organizaciones: “no creían que nadie miraría hacia arriba”.

¿Por qué sucede esto?

Según los autores, entre los factores están:

- Algunos enlaces satelitales se tratan como “internos”, privados, sin aplicar cifrado adicional.

- Las tensiones entre costo, eficiencia y complejidad técnica: el cifrado añade carga, hardware, licencias, puede afectar ancho de banda.

- Falta de supervisión, auditoría y visibilidad sobre la seguridad de estos enlaces satelitales.

Ejemplos concretos de lo hallado

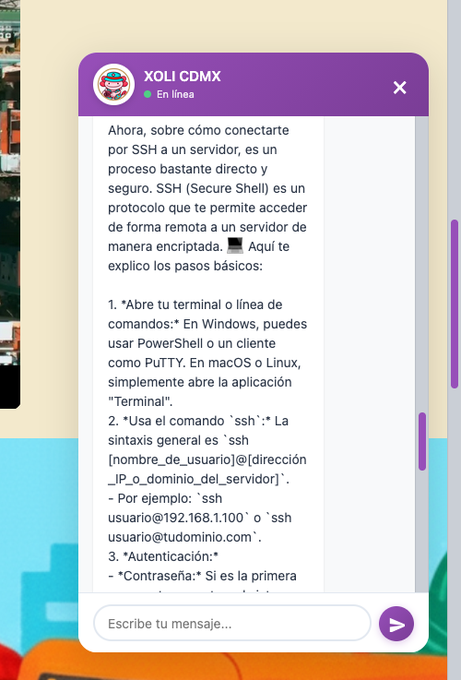

- En tan solo nueve horas de grabación de señales satelitales de backhaul de T-Mobile, los investigadores recopilaron más de 2 700 números de teléfono, más parte del contenido de llamadas y SMS.

- En México, se observaron transmisiones sin cifrar de la Comisión Federal de Electricidad (CFE): comunicaciones internas, órdenes de trabajo con nombres y direcciones de clientes, fallas de equipos y riesgos de seguridad.

- Se detectaron datos de bancos mexicanos como Grupo Financiero Banorte, Banco del Ejército (Banjército) y Banco Santander México; de compañías como Walmart México; de la operadora Telmex; e incluso comunicaciones militares mexicanas que revelaban activos y misiones.

¿Qué se hizo al respecto?

Los investigadores pasaron alrededor de un año notificando a las empresas y agencias cuya información hallaron expuesta. Algunas, como T-Mobile, cifraron rápidamente sus transmisiones satelitales.

Pero otras, incluyendo ciertos operadores de infraestructura crítica en EE. UU. y México, aún no han implementado el cifrado para sus sistemas satelitales.

¿Y ahora qué?

Este hallazgo plantea una pregunta esencial: ¿cuántos más sistemas están transmitiendo datos sin cifrar y permanecen invisibles hasta ahora? Los investigadores estiman que sólo analizaron aproximadamente el 15 % de los satélites geoestacionarios operativos (los visibles desde su ubicación en San Diego), lo que sugiere que la escala del problema podría ser mucho mayor.

El riesgo no es sólo teórico: un adversario con hardware económico podría montar un receptor satelital, apuntarlo al cielo y recolectar información sensible. Según Matt Blaze, experto en criptografía de la University of Georgetown: “Estos no eran recursos de la NSA. Eran recursos de usuario de DirecTV. La barrera de entrada para este tipo de ataque es extremadamente baja”.

La recomendación: que cualquier organización que utilice enlaces satelitales los trate como canales públicos: cifrado en todas las capas, auditoría constante y no asumir que “porque es interno” está seguro.