Ciberdelincuentes aprovechan Jupyter Notebooks inseguros para transmitir eventos deportivos de forma ilegal

Helldown: Un Ransomware que amplía el panorama de amenazas en Linux y VMware

22 de noviembre de 2024

RansomHub filtra 210 GB de datos confidenciales de la CJEF (gob.mx) en México

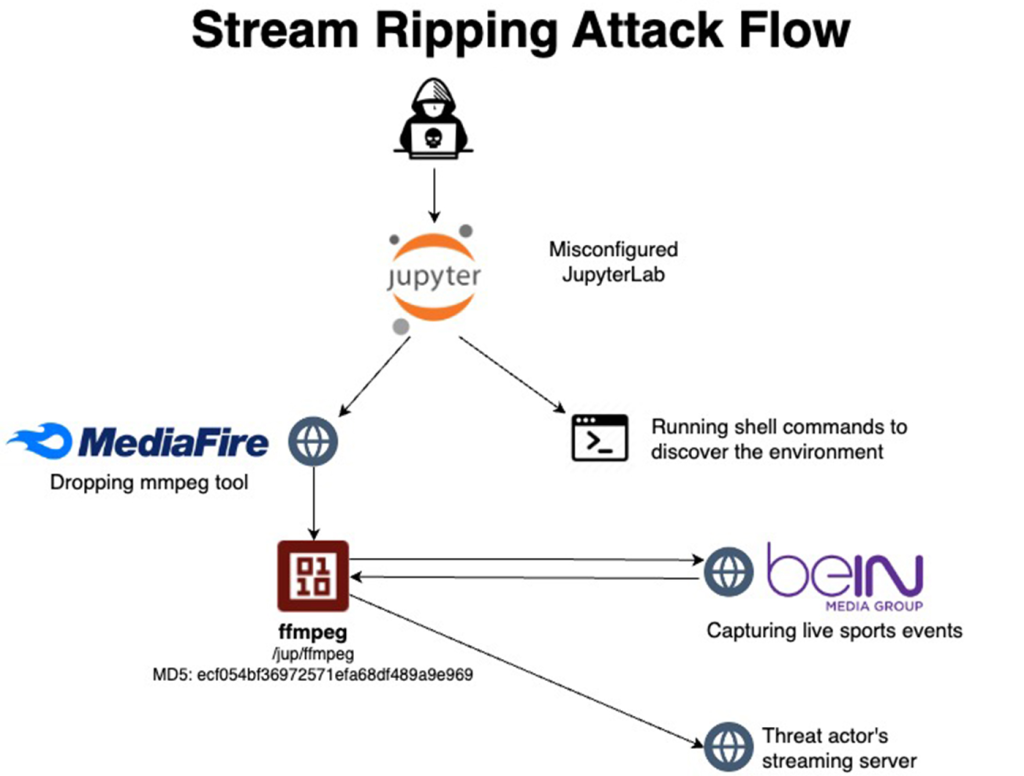

25 de noviembre de 2024El ecosistema de los cuadernos computacionales interactivos Jupyter, ampliamente utilizado en la ciencia de datos y la computación científica, está siendo explotado por ciberdelincuentes. Un reciente informe de la firma de ciberseguridad en la nube Aqua reveló cómo actores maliciosos han utilizado Jupyter Notebooks mal configurados para retransmitir eventos deportivos ilegalmente, perjudicando gravemente a la industria del entretenimiento.

Cómo operan los ciberdelincuentes: el modus operandi

Los atacantes aprovechan Jupyter Notebooks que no cuentan con medidas de autenticación adecuadas. Según Aqua, los pasos principales del ataque incluyen:

1. Actualización del servidor: Los ciberdelincuentes acceden al servidor Jupyter y actualizan su configuración para facilitar el acceso y ejecución de software adicional.

2. Descarga de herramientas de captura de vídeo: Se utiliza FFmpeg, una herramienta de código abierto, descargada desde un enlace alojado en MediaFire.

3. Captura y retransmisión de eventos deportivos: Los atacantes emplean FFmpeg para duplicar retransmisiones en directo, como las de la cadena catarí beIN Sports, y las redirigen a plataformas como ustream[.]tv.

Aunque la herramienta FFmpeg utilizada no presenta características maliciosas, su uso en este contexto revela cómo software legítimo puede ser empleado con fines ilícitos.

Impacto económico y operativo

Este tipo de ataques genera ingresos económicos para los ciberdelincuentes a través de la publicidad en sus retransmisiones ilegales. Sin embargo, las consecuencias van más allá del daño financiero a la industria del entretenimiento:

• Consumo de recursos: Los servidores Jupyter comprometidos actúan como intermediarios, consumiendo recursos computacionales significativos.

• Riesgos adicionales para las organizaciones: El acceso no autorizado a servidores utilizados en análisis de datos podría derivar en:

• Robo o manipulación de datos.

• Interrupción de servicios críticos.

• Corrupción de modelos de inteligencia artificial y aprendizaje automático.

• Posibles daños financieros y de reputación.

La amenaza en cifras y geolocalización

Aunque no se ha identificado a los responsables del ataque, Aqua reporta la implicación de una dirección IP asociada con Argelia: 41[.]200[.]191[.]23. Esto sugiere una operación internacional, aunque aún falta información concreta sobre los grupos detrás de la campaña.

Cómo prevenir estos ataques

Para mitigar riesgos asociados con la explotación de Jupyter Notebooks, las organizaciones deben adoptar las siguientes medidas:

1. Configurar autenticación y acceso seguro: Los cuadernos Jupyter deben estar protegidos por contraseñas fuertes y autenticación multifactor.

2. Monitorear el tráfico de red: Identificar actividades sospechosas, como descargas no autorizadas de herramientas como FFmpeg.

3. Implementar honeypots: Ayudan a detectar intentos de acceso maliciosos y a recopilar información sobre los atacantes.

4. Capacitar al personal: Aumentar la conciencia sobre buenas prácticas de ciberseguridad.

El caso de los Jupyter Notebooks comprometidos para retransmitir eventos deportivos destaca la importancia de asegurar los entornos tecnológicos, incluso aquellos diseñados para tareas específicas como la ciencia de datos. A medida que los atacantes encuentran formas creativas de explotar configuraciones mal gestionadas, las organizaciones deben redoblar esfuerzos para garantizar la protección de sus sistemas.

Para más información sobre esta campaña y medidas preventivas, consulta los siguientes enlaces:

• Threat Actors Hijack Misconfigured Servers for Live Sports Streaming (Aqua)

• Hackers Hijack Unsecured Jupyter Notebooks to Stream Illegal Sports Broadcasts