Exposición masiva de datos en clúster de Elasticsearch en China: una brecha de escala histórica

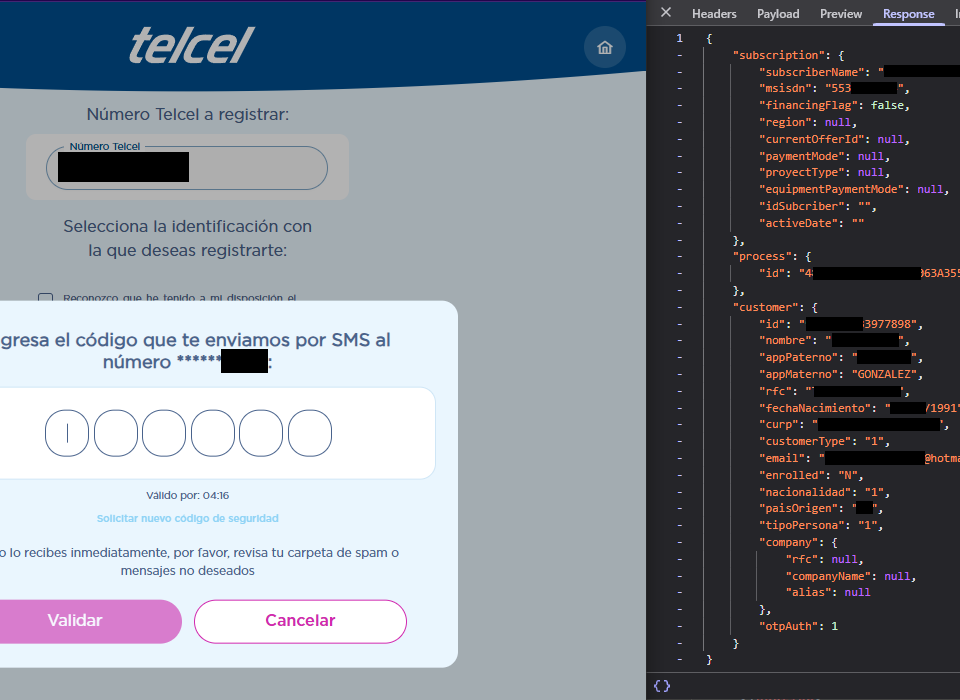

Detectan graves fallos de seguridad en el registro biométrico telefónico de Telcel del gobierno mexicano

10 de enero de 2026

Evasión de autenticación en GNU Inetutils telnetd (CVE-2026-24061): acceso remoto como root sin contraseña

7 de febrero de 2026Investigadores de seguridad detectaron recientemente una exposición masiva de datos en un clúster de Elasticsearch accesible desde Internet, que dejó al descubierto aproximadamente 8.7 mil millones de registros asociados a ciudadanos chinos. Entre la información expuesta se encontraban números de identificación nacional y contraseñas en texto plano, un escenario de alto riesgo que habilita robo de identidad, fraude financiero y ataques de reutilización de credenciales a gran escala.

La magnitud y el tipo de datos agregados levantan serias sospechas: no se trata de una filtración menor ni de un error aislado. El patrón observado sugiere una recolección sistemática de información altamente sensible, lo que apunta a posibles brokers de datos o actores maliciosos que podrían estar monetizando estos registros.

Un clúster sin seguridad: el problema de fondo

El clúster afectado carecía de controles básicos de seguridad: no había autenticación habilitada, ni restricciones de acceso, ni políticas de cierre perimetral. En la práctica, cualquiera con la dirección IP podía consultar la base de datos. Aunque parezca increíble, este tipo de exposiciones siguen ocurriendo con demasiada frecuencia cuando se despliegan servicios de datos a gran escala sin una configuración segura por defecto.

La ausencia total de medidas defensivas refuerza la hipótesis de que la exposición podría no ser accidental, especialmente por el valor y la sensibilidad de la información centralizada.

¿Cómo se produjo la brecha en Elasticsearch?

Elasticsearch es una tecnología ampliamente utilizada para almacenamiento, búsqueda y análisis de grandes volúmenes de datos en tiempo real. Su potencia, sin embargo, exige configuraciones de seguridad rigurosas. En este incidente, dichas configuraciones no fueron aplicadas.

Entre las causas técnicas más probables destacan:

- Acceso no autenticado a la API del clúster.

- Servicios expuestos directamente a Internet sin filtrado de red.

- Ausencia de cifrado en las comunicaciones.

- Falta de control de accesos basado en roles (RBAC).

Elasticsearch dispone de mecanismos nativos para mitigar estos riesgos, pero no son efectivos si no se habilitan explícitamente durante el despliegue y la operación.

Impacto y severidad del incidente

El impacto de esta filtración es crítico. La combinación de datos personales con contraseñas en texto plano amplifica el daño potencial, ya que facilita:

- Robo de identidad.

- Fraude financiero dirigido.

- Ataques de credential stuffing en múltiples plataformas.

- Campañas de phishing altamente personalizadas.

Además del riesgo inmediato para las víctimas, este tipo de incidentes erosiona la confianza en los ecosistemas digitales y pone en evidencia graves fallos de gobernanza y protección de datos.

Medidas de mitigación recomendadas

Para evitar exposiciones similares, las organizaciones que operan clústeres de Elasticsearch deben adoptar, como mínimo, las siguientes medidas:

| Recomendación | Acción concreta |

|---|---|

| Autenticación | Habilitar autenticación fuerte y gestión de usuarios/roles |

| Cifrado | Activar cifrado de datos en tránsito y, cuando aplique, en reposo |

| Control de acceso | Implementar RBAC y restringir acceso por IP o red privada |

| Exposición | Evitar publicar clústeres directamente en Internet |

| Monitoreo | Registrar accesos y alertar sobre consultas anómalas |

Estas prácticas no son opcionales cuando se gestionan datos personales a gran escala: son un requisito mínimo de seguridad.

La exposición del clúster de Elasticsearch en China constituye una de las filtraciones de datos más grandes registradas, y sirve como un recordatorio contundente: la tecnología sin seguridad es un riesgo sistémico. Configurar correctamente los servicios, auditar accesos y aplicar principios de security by design no es solo una buena práctica, sino una obligación cuando están en juego los datos de millones de personas.