Hackers aprovechan errores en AWS para evadir seguridad y lanzar Phishing

Introducción al Centro de Operaciones de Seguridad (SOC)

4 de marzo de 2025

Beneficios del Bug Bounty para las empresas

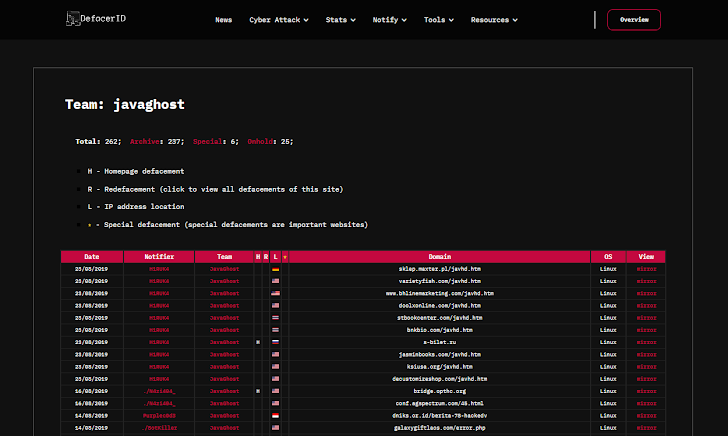

4 de marzo de 2025Actores maliciosos están explotando configuraciones incorrectas en entornos de Amazon Web Services (AWS) para llevar a cabo campañas de phishing, según investigaciones de Unit 42 de Palo Alto Networks. Este grupo, identificado como TGR-UNK-0011 y también conocido como JavaGhost, ha estado activo desde 2019. Inicialmente se centraban en desfigurar sitios web, pero en 2022 cambiaron su enfoque hacia el envío de correos electrónicos de phishing con fines financieros.

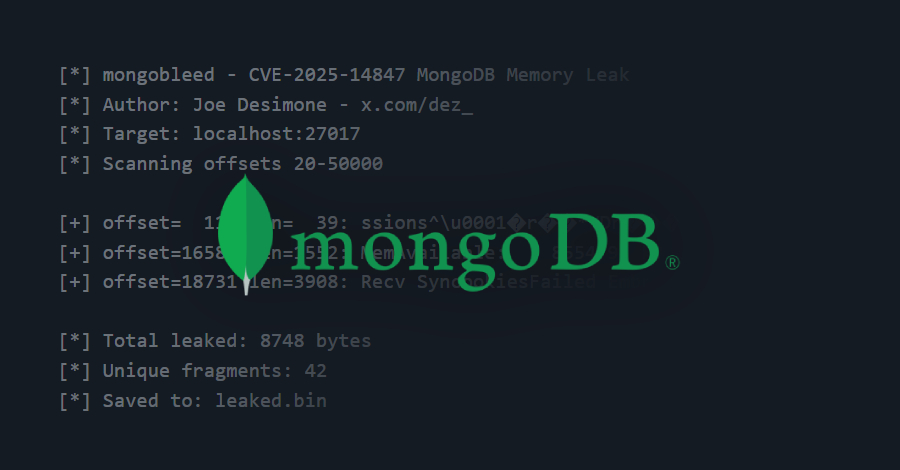

Es importante destacar que estos ataques no se deben a vulnerabilidades en AWS, sino a configuraciones incorrectas en los entornos de las víctimas que exponen sus claves de acceso. Los atacantes aprovechan estas claves para enviar mensajes de phishing utilizando servicios como Amazon Simple Email Service (SES) y WorkMail, lo que les permite evitar la necesidad de alojar o pagar por su propia infraestructura para actividades maliciosas. Además, al originarse desde una entidad conocida, estos correos pueden eludir las protecciones de seguridad del destinatario.

JavaGhost obtiene claves de acceso de largo plazo asociadas a usuarios de gestión de identidad y acceso (IAM), lo que les permite acceder inicialmente al entorno de AWS a través de la interfaz de línea de comandos (CLI). Entre 2022 y 2024, el grupo evolucionó sus tácticas para incluir técnicas más avanzadas de evasión de defensas, intentando ocultar sus identidades en los registros de CloudTrail, una táctica previamente explotada por el grupo Scattered Spider.

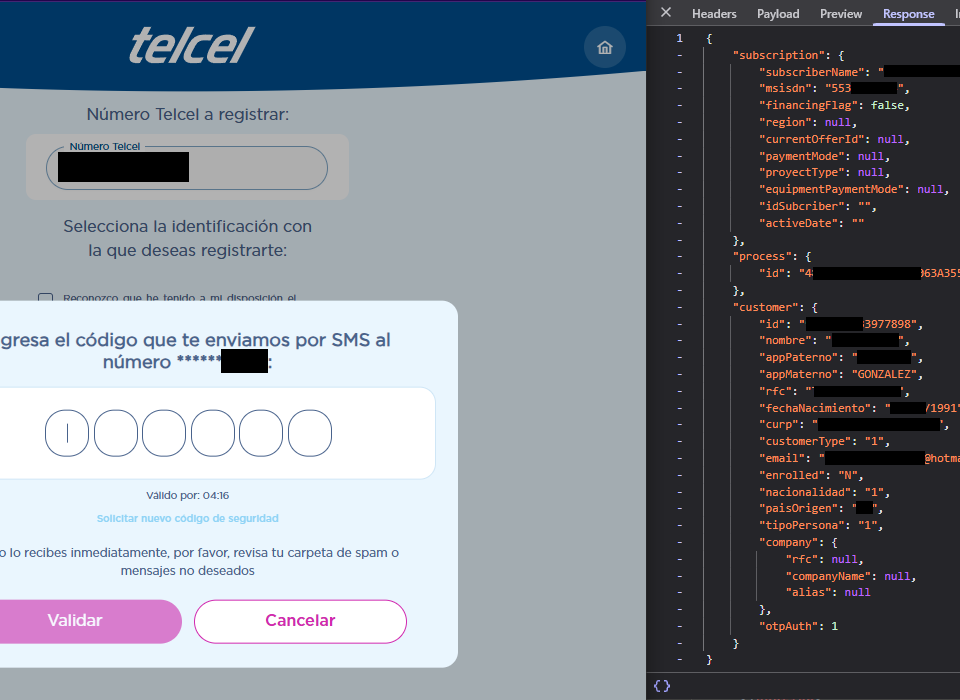

Una vez que confirman el acceso a la cuenta de AWS de la organización, los atacantes generan credenciales temporales y una URL de inicio de sesión para acceder a la consola, lo que les permite ocultar su identidad y obtener visibilidad de los recursos dentro de la cuenta de AWS. Posteriormente, utilizan SES y WorkMail para establecer la infraestructura de phishing, creando nuevos usuarios y configurando credenciales SMTP para enviar mensajes de correo electrónico.

Durante sus ataques, JavaGhost crea varios usuarios IAM, algunos de los cuales utilizan y otros que nunca llegan a usar, posiblemente como mecanismos de persistencia a largo plazo. Además, crean un nuevo rol IAM con una política de confianza adjunta, permitiéndoles acceder a la cuenta de AWS de la organización desde otra cuenta bajo su control.

Una característica notable de su modus operandi es la creación de nuevos grupos de seguridad de Amazon Elastic Cloud Compute (EC2) nombrados «Java_Ghost», con la descripción «We Are There But Not Visible» («Estamos allí pero no somos visibles»). Estos grupos de seguridad no contienen reglas y generalmente no se adjuntan a ningún recurso, pero su creación aparece en los registros de CloudTrail en los eventos CreateSecurityGroup.

Este caso resalta la importancia de configurar correctamente los entornos de AWS para evitar exposiciones que puedan ser explotadas por actores maliciosos. Se recomienda a las organizaciones revisar y asegurar sus configuraciones de IAM, monitorear activamente los registros de CloudTrail y establecer políticas de seguridad robustas para protegerse contra este tipo de amenazas.