Alerta crítica: explotación activa de una vulnerabilidad RCE en firewalls WatchGuard Firebox

21 de diciembre de 2025

Brushing: la estafa detrás de los paquetes que llegan sin solicitarlos

25 de diciembre de 2025El equipo de React ha publicado una nueva ronda de actualizaciones de seguridad que afectan a los React Server Components (RSC) y a las Server Functions, tras identificarse vulnerabilidades adicionales durante la revisión de parches anteriores.

Estos fallos, aunque no permiten ejecución remota de código, impactan directamente en dos pilares críticos de cualquier aplicación: la disponibilidad y la confidencialidad del código del lado servidor.

Nuevas vulnerabilidades detectadas tras React2Shell

El 11 de diciembre de 2025, React anunció la corrección de varios problemas derivados del análisis posterior a la vulnerabilidad conocida como React2Shell.

Durante esta revisión, se identificaron escenarios no cubiertos por los parches iniciales, lo que llevó a la publicación de nuevas correcciones enfocadas en mitigar riesgos adicionales en entornos productivos.

Impacto: Denegación de servicio y filtración de código

Las vulnerabilidades descubiertas se agrupan en dos categorías principales:

Denegación de Servicio (DoS)

Se ha identificado la posibilidad de explotar endpoints asociados a Server Functions / Server Actions mediante el envío de peticiones HTTP especialmente manipuladas.

Estos payloads pueden provocar:

- Procesos de deserialización no terminantes

- Consumo excesivo de CPU y memoria

- Degradación progresiva del servicio

- Caídas completas del sistema sin necesidad de autenticación

Este vector convierte el ataque en especialmente crítico para aplicaciones expuestas públicamente.

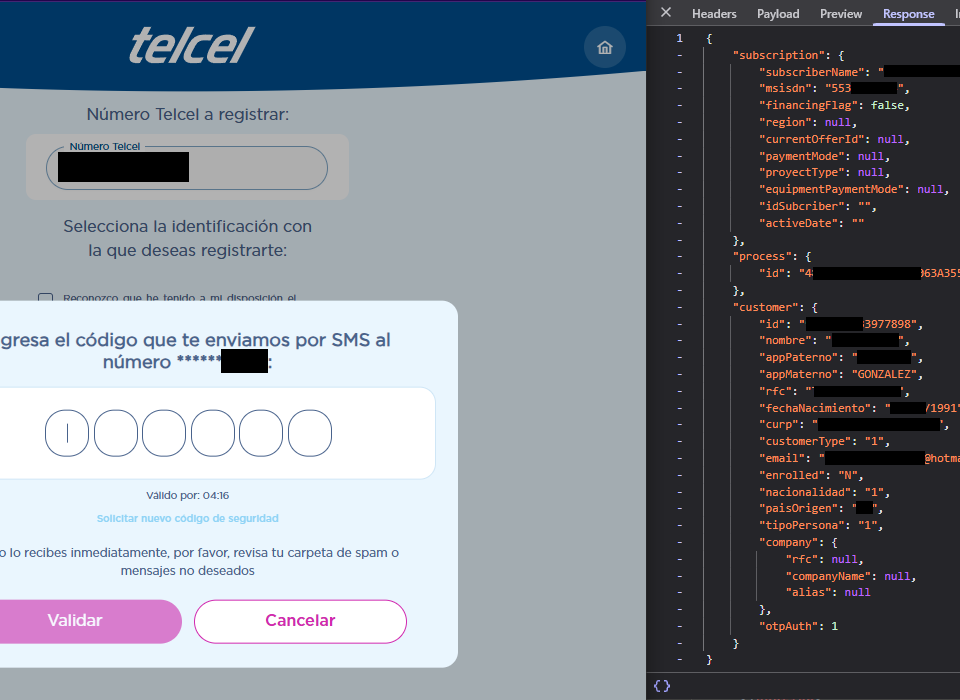

Exposición de código fuente

En determinados escenarios, el servidor puede devolver:

- Código fuente de funciones del servidor

- Representaciones compiladas o serializadas

- Fragmentos de lógica interna de negocio

Esto facilita a un atacante:

- Analizar el funcionamiento interno de la aplicación

- Identificar debilidades lógicas

- Descubrir posibles secretos hardcodeados

Vulnerabilidades identificadas (CVE)

Se han asignado los siguientes identificadores:

- CVE-2025-55184 → Vulnerabilidad de DoS asociada a la deserialización de payloads en Server Functions

- CVE-2025-67779 → Nuevo vector DoS detectado tras comprobar que el parche anterior era incompleto

- CVE-2025-55183 → Exposición de código fuente en componentes del servidor

Tecnologías afectadas

El impacto se concentra principalmente en el ecosistema:

- Paquetes react-server-dom

- Implementaciones de RSC con distintos bundlers

- Frameworks como Next.js que utilizan App Router y Server Components

Estas vulnerabilidades refuerzan una realidad cada vez más evidente: las nuevas abstracciones del lado servidor, como los React Server Components, introducen superficies de ataque complejas que requieren controles de seguridad igualmente avanzados.

El riesgo no solo reside en la explotación directa, sino en la combinación de exposición de lógica interna y degradación del servicio, lo que puede escalar rápidamente en entornos productivos.